Automatisierte Mails von Microsoft (Planner, SharePoint Online, M365-Systembenachrichtigungen) sind in vielen Umgebungen kein „Nice-to-have“, sondern Teil von Workflows, Tickets oder Compliance-Prozessen. Umso ärgerlicher, wenn genau diese Nachrichten in mailcow auf einmal im Spam landen oder sogar verworfen werden.

In der Praxis passiert das häufig dann, wenn der sichtbare Absender (Header-From) und der technische Absender (Envelope-From /

SMTP MAIL FROM) nicht so zusammenpassen, wie es die eigenen Regeln, DMARC-Interpretationen oder zusätzliche Heuristiken erwarten. Rspamd bewertet die Nachricht dann strenger – und im Worst Case greift eine harte Aktion (Reject/

Discard) oder ein vorgelagertes Policy-Setup.

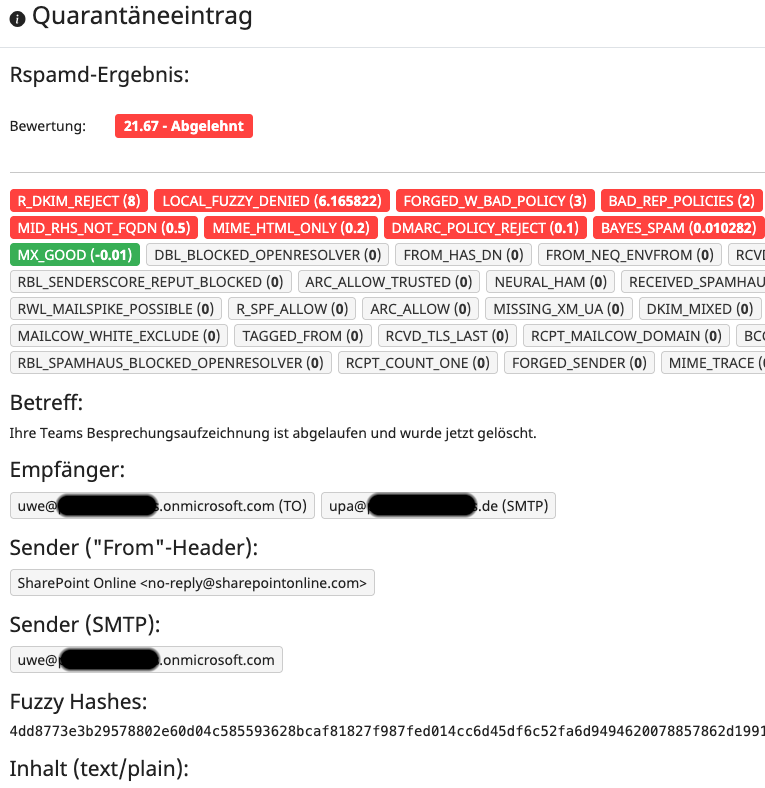

Das kann beispielsweise so aussehen:

In diesem Beitrag zeige ich eine praxistaugliche Lösung mit Rspamd multimap, um bestimmte Microsoft-Sender-Domains gezielt zu erlauben – und zwar auf Basis des Envelope-From. Dabei gebe ich Hinweise, wie Sie das sauber testen, die Whitelist klein halten und Nebenwirkungen vermeiden.

Warum Microsoft-Systemmails in mailcow/ Rspamd auffallen

Microsoft versendet Systemmails je nach Produkt und Tenant-Konfiguration über unterschiedliche Infrastruktur. Dabei sind folgende Konstellationen typisch:

- Der Header-From enthält eine „freundliche“ Adresse oder Domain.

- Der Envelope-From (SMTP-From) kann aus einer anderen Domain stammen, z. B. produkt- oder dienstspezifisch.

- DKIM/DMARC bestehen zwar oft, aber einzelne Heuristiken oder zusätzliche Regeln (z. B. lokale Regex- oder Multimap-Regeln, externe RBLs, aggressive Aktionen) können trotzdem anschlagen.

Wenn Sie in mailcow zusätzlich mit eigenen Rspamd-Regeln, einer strikten Action-Konfiguration oder nachträglichen Regeln im Gateway arbeiten, kann daraus schnell ein „False Positive“ werden.

Zielbild: gezielt erlauben, ohne alles zu öffnen

Statt „Microsoft komplett whitelisten“ (zu breit) ist die Idee:

- Wir erlauben nur die Domains, die bei Ihnen real als Envelope-From vorkommen.

- Wir erlauben nur über eine Liste, die Sie selbst pflegen.

- Wir setzen die Regel als prefilter und mit action = „accept“, damit Rspamd bei diesen Absendern gar nicht erst in harte Aktionen hineinläuft.

Technisch bauen wir das mit dem Rspamd-Modul multimap und einer Datei-Map auf. Multimap ist genau für „Listen-basierte Regeln“ gedacht und kann Regeln aus Maps (Datei/HTTP/Redis) gegen unterschiedliche Message-Attribute prüfen.

Umsetzung in mailcow: multimap-Regel für Envelope-From-Domain

mailcow bindet lokale Rspamd-Overrides typischerweise über home/ ein. In mailcow-dockerized finden Sie diese Dateien im Host-Dateisystem unter data/conf/rspamd/local.d/ (sie werden in den Container gemountet).

Schritt 1: multimap.conf erweitern

Wechseln Sie in ihr Docker Projekt Verzeichnis.

Öffnen Sie auf dem mailcow-Host die Datei:

vi data/conf/rspamd/local.d/multimap.conf

Fügen Sie folgende Regel ein (Name frei wählbar, hier MS_WHITELIST):

MS_WHITELIST {

type = "from";

extract_from = "smtp"; # Envelope sender

filter = "email:domain"; # Domain-Teil aus der E-Mail-Adresse

map = "${LOCAL_CONFDIR}/custom/ms_whitelist.map";

prefilter = true;

action = "accept";

}Was hier passiert:

type = "from"sagt: Wir prüfen eine „From“-Information über multimap.extract_from = "smtp"sorgt dafür, dass der SMTP/Envelope-From ausgewertet wird (nicht der Header-From).filter = "email:domain"extrahiert nur den Domain-Teil der Adresse.map = ...verweist auf eine Map-Datei mit Ihren erlaubten Domains.prefilter = truelässt die Regel früh greifen.action = "accept"akzeptiert die Nachricht, sobald die Map matcht.

Schritt 2: Map-Datei anlegen

Legen Sie anschließend die Map-Datei an:

vi data/conf/rspamd/custom/ms_whitelist.mapTragen Sie dort die gewünschten Domains als Regex ein, z. B.:

/planner\.office365\.com$/i

/sharepointonline\.com$/iRspamd unterstützt Regex-Maps und typische Regex-Flags.

Schritt 3: Rspamd-Container neu starten

Damit die Konfiguration geladen wird:

docker compose restart rspamd-mailcowTesten, ob die Regel wirklich den Envelope-From trifft

Prüfen Sie, ob die Regel greift, indem Sie eine Testmail mit einem bekannten Envelope-From schicken und in den Logs schauen.

Änderungen im Betrieb: Map-Pflege

Halten Sie die Map klein und aktualisieren Sie sie bei Bedarf, z. B. bei neuen Microsoft-Domains.

Wenn Sie Unterstützung bei der Regeldefinition oder beim sicheren Betrieb benötigen, dann kontaktieren Sie uns gerne!

Wer sich für die Überwachung Ihrer Mailzustellung interessiert, könnte auch den Beitrag zum Thema mailcow überwachen mit Checkmk nützlich finden.

Weitere Tipps für eine stabile und sichere Mail-Infrastruktur finden Sie regelmäßig in unserem Blog. Bei Bedarf unterstützen wir Sie gern beim Feintuning oder der Automatisierung.

IT-Fachinformatiker bei ADMIN INTELLIGENCE GmbH