Ein Admin-Konto ist kein „normaler“ Benutzer. Ein starkes Passwort hilft, aber es bleibt ein einzelner Faktor. Die Moodle 2FA (in Moodle als Multi-Faktor-Authentifizierung/MFA umgesetzt) schiebt einen zusätzlichen Riegel davor und reduziert das Risiko für Passwortdiebstahl deutlich.

In diesem How-To aktivieren wir die 2FA in Moodle und koppeln den Administrator Account mit einer TOTP-Authenticator-App – konkret Vaultwarden.

Was Sie für die Einrichtung brauchen:

- Zuerst einmal eine laufende Moodle-Instanz

- Zugriff auf die Moodle-Administration (Website-Administration)

- Eine Authenticator-App mit TOTP-Unterstützung (z. B. Vaultwarden)

Hinweis zur Version: Die Menüs können je nach Moodle-Version leicht anders benannt oder angeordnet sein. Die Schritte bleiben in der Logik gleich. Benutzt wird hier Moodle 5.1

Kurzüberblick: Was passiert bei „Authenticator-App“ in Moodle?

Wenn Sie in Moodle die Authenticator-App als Faktor aktivieren, arbeitet Moodle in der Regel mit zeitbasierten Einmalcodes (TOTP). Dabei teilen sich Moodle und Ihre App einen geheimen Schlüssel („Secret Key“). Aus diesem Secret Key berechnet die App alle 30 Sekunden einen neuen Code. Beim Login geben Sie nach Benutzername/Passwort zusätzlich diesen Code ein.

2FA in Moodle aktivieren

Standardmäßig ist 2FA in vielen Installationen nicht aktiv oder nicht für alle Faktoren konfiguriert. Melden Sie sich mit einem Administrator an und gehen Sie so vor:

- Öffnen Sie die Website-Administration.

- Navigieren Sie zu:

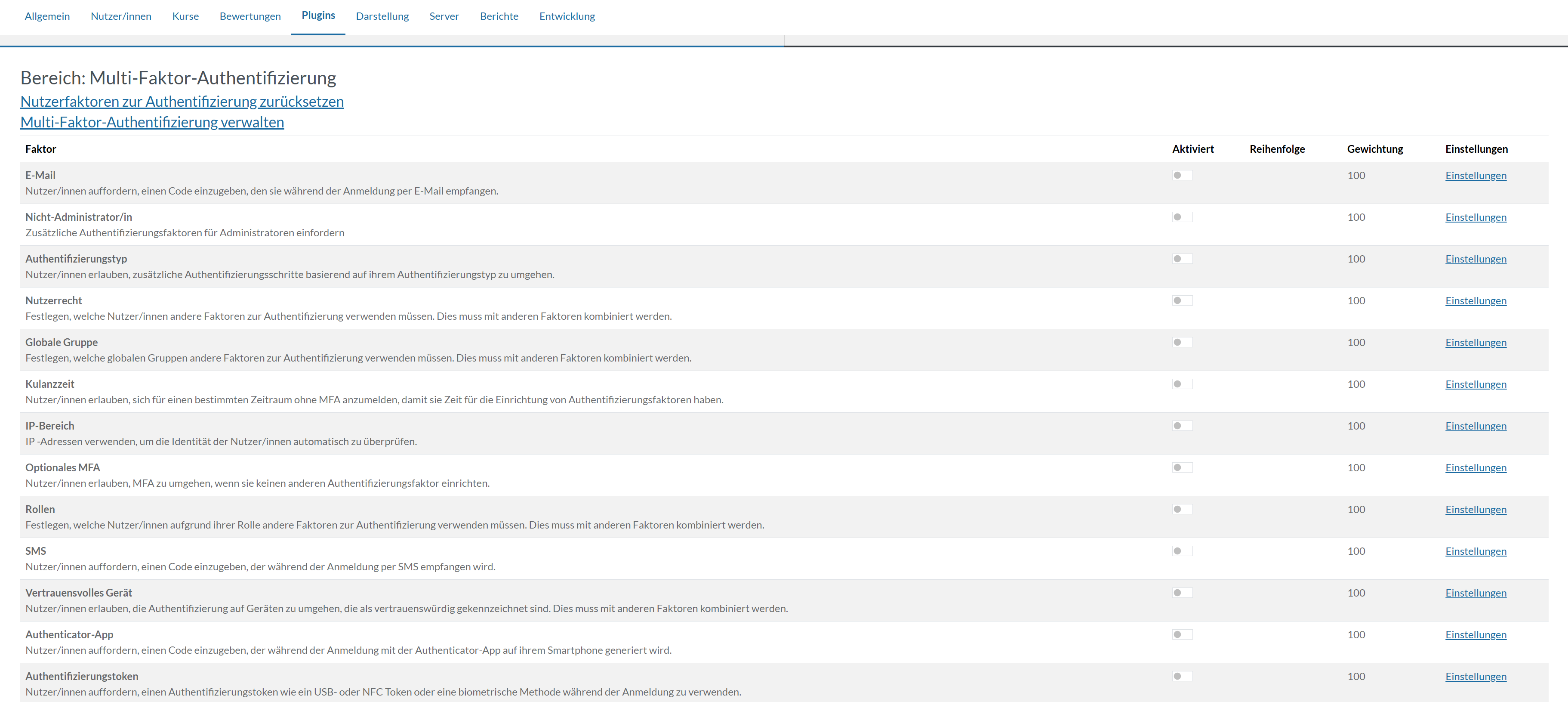

Plugins → Dienstprogramme → Multi-Faktor-Authentifizierung - Sie sehen nun den Bereich für die 2FA-Konfiguration und die verfügbaren Faktoren.

Wählen Sie als Faktor die Authenticator-App.

Authenticator-App aktivieren und konfigurieren

- Aktivieren Sie die Option Authenticator-App.

- Öffnen Sie Einstellungen dieses Faktors.

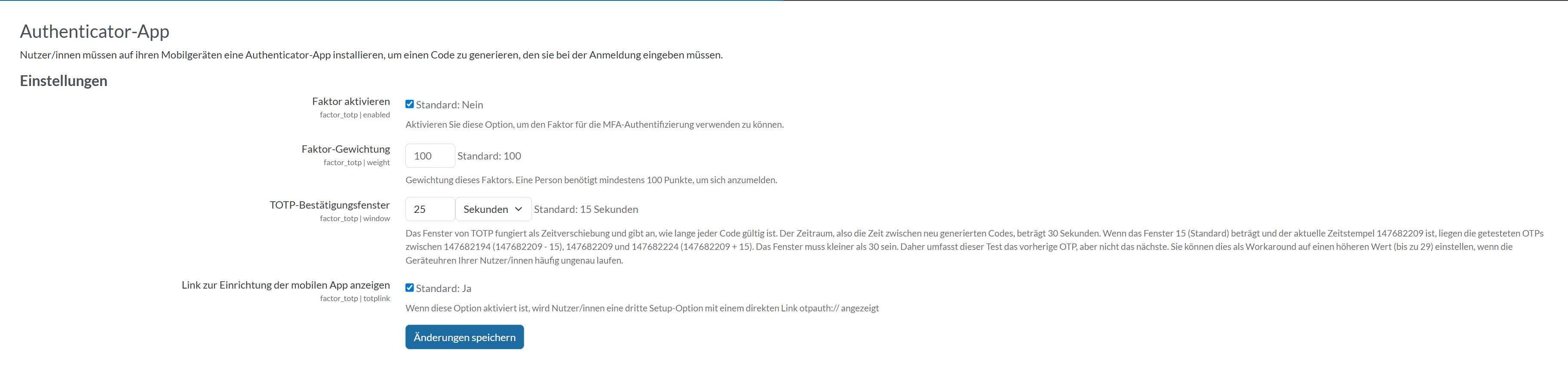

- Moodle zeigt Ihnen typischerweise Parameter wie:

- Gewichtung (welchen „Wert“ der Faktor für die 2FA-Anforderung hat)

- Bestätigungsfenster (Toleranz für Zeitabweichungen)

- Optional: Link für mobile Apps

Hinweis: Wenn Sie unsicher sind, übernehmen Sie zunächst die Standardwerte und testen Sie mit einem einzelnen Administrator Account. Änderungen an Gewichtung/Regeln wirken sich direkt darauf aus, ob Moodle 2FA zwingend verlangt. Gegebenenfalls können Sie die Einstellungen aus dem Screenshot so übernehmen.

Praxis-Tipp: Fangen Sie klein an. Aktivieren Sie 2FA zuerst für Admins, testen Sie den Login, und führen Sie es erst danach für weitere Rollen aus.

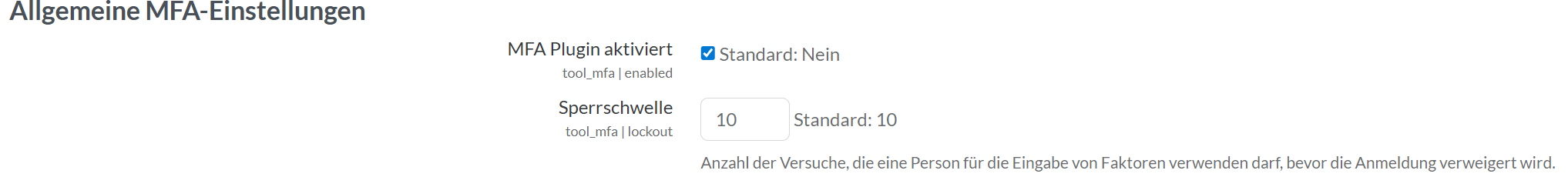

Stellen Sie sicher, dass Sie bei den „Allgemeine MFA-Einstellungen“ das „MFA Plugin“ aktiviert haben, sonst werden Sie im nächsten Schritt nicht weiterkommen.

Vaultwarden als Authenticator-App nutzen (TOTP)

Dann als nächstes koppeln Sie Ihren Moodle Administrator Account mit Vaultwarden oder mit der von Ihnen gewünschten Authenticator-App.

2FA im Benutzerprofil öffnen

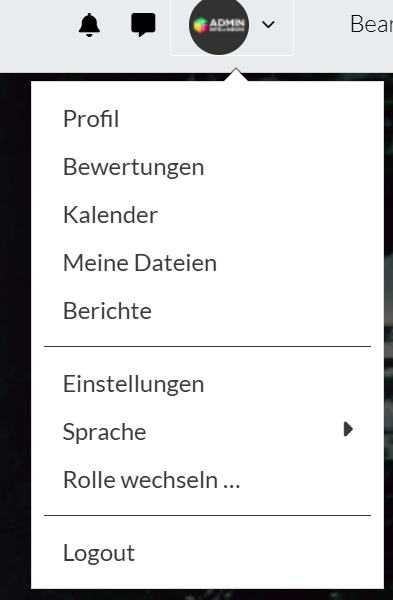

- Öffnen Sie oben rechts das Benutzer-Menü (Profil/Avatar).

2. Gehen Sie auf Einstellungen.

3. Suchen Sie dort den Punkt Multi-Faktor-Authentifizierung.

Dort starten Sie die Einrichtung für die Authenticator-App.

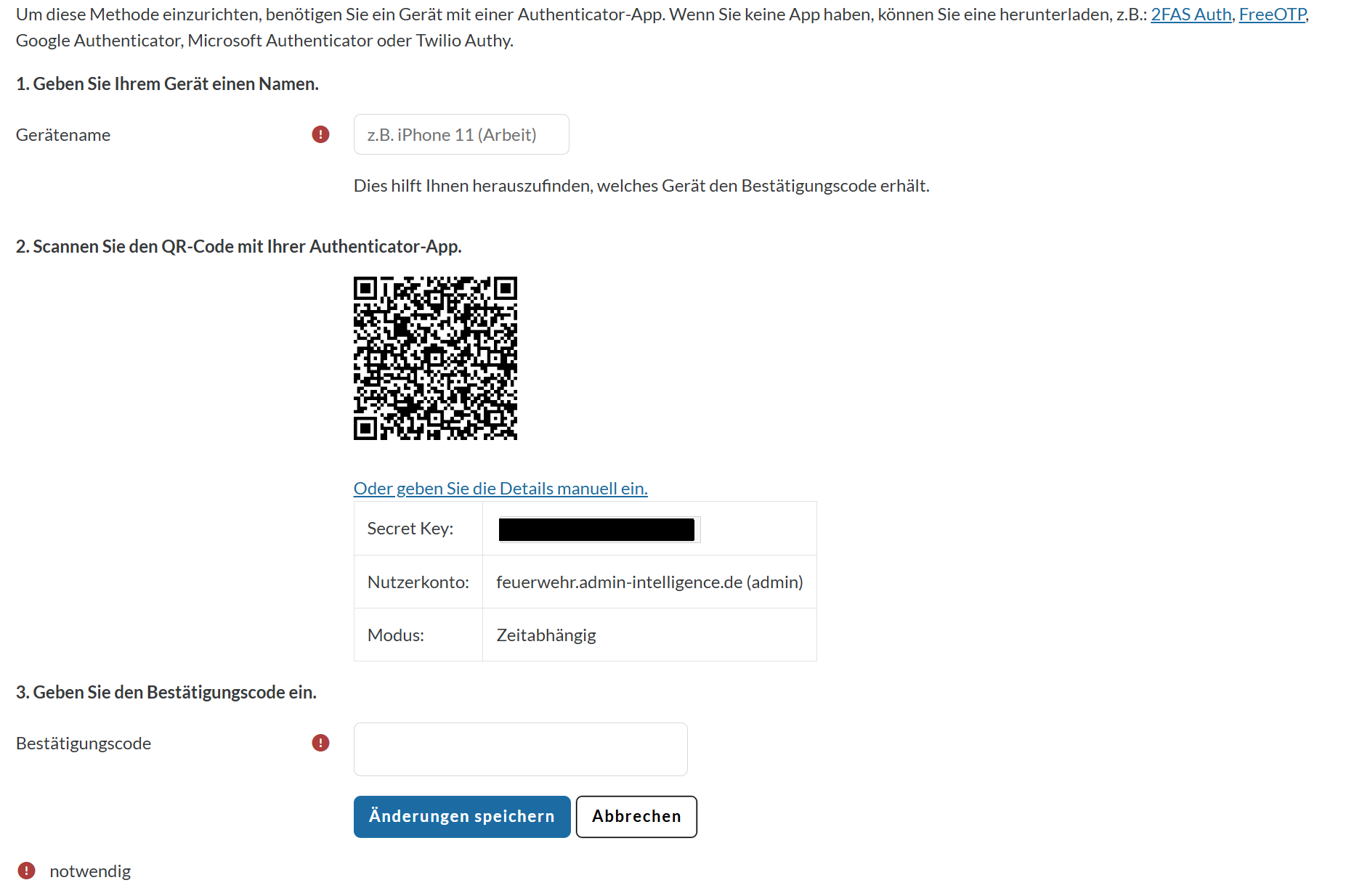

Gerät anlegen und Secret Key anzeigen lassen

- Vergeben Sie einen Gerätenamen (z. B. „Vaultwarden“).

- Moodle zeigt in der Regel einen QR-Code an.

- Alternativ gibt es eine Option wie „Details manuell eingeben“. Dort sehen Sie den Secret Key (geheimer Schlüssel).

Wichtig: Der Secret Key ist der eigentliche „Schlüssel zum Code“. Behandeln Sie ihn wie ein Passwort.

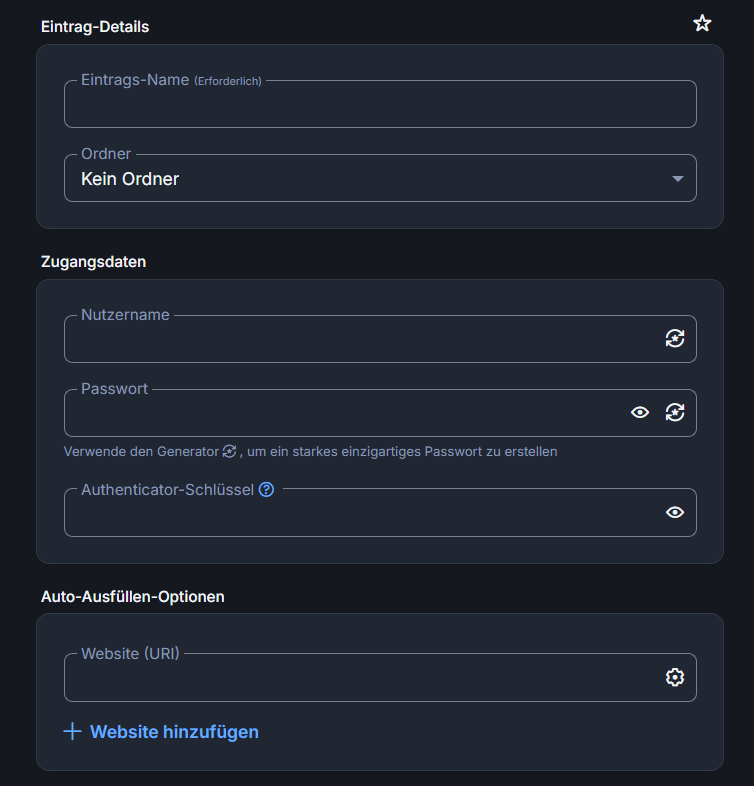

In Vaultwarden den TOTP-Eintrag erstellen

Öffnen Sie Vaultwarden und legen Sie einen neuen Eintrag bzw. eine neue TOTP-Authentifizierung an.

Typischer Ablauf in Vaultwarden:

- Neuer Eintrag (Zugangsdaten)

- Feld Authenticator-Schlüssel mit dem Secret Key aus Moodle befüllen

- Titel/Name so wählen, dass Sie den Eintrag schnell finden (z. B. „Moodle – Admin + ihre Domain“)

Wenn Vaultwarden den Secret Key akzeptiert, kann die App sofort den aktuellen 6-stelligen Code erzeugen.

Code in Moodle bestätigen

- Wechseln Sie zurück zu Moodle.

- Tragen Sie den aktuellen Code aus Vaultwarden in das Feld Bestätigungscode ein.

- Speichern Sie die Einrichtung.

Wenn alles passt, meldet Moodle die erfolgreiche Verknüpfung.

Funktionstest: Login mit 2FA

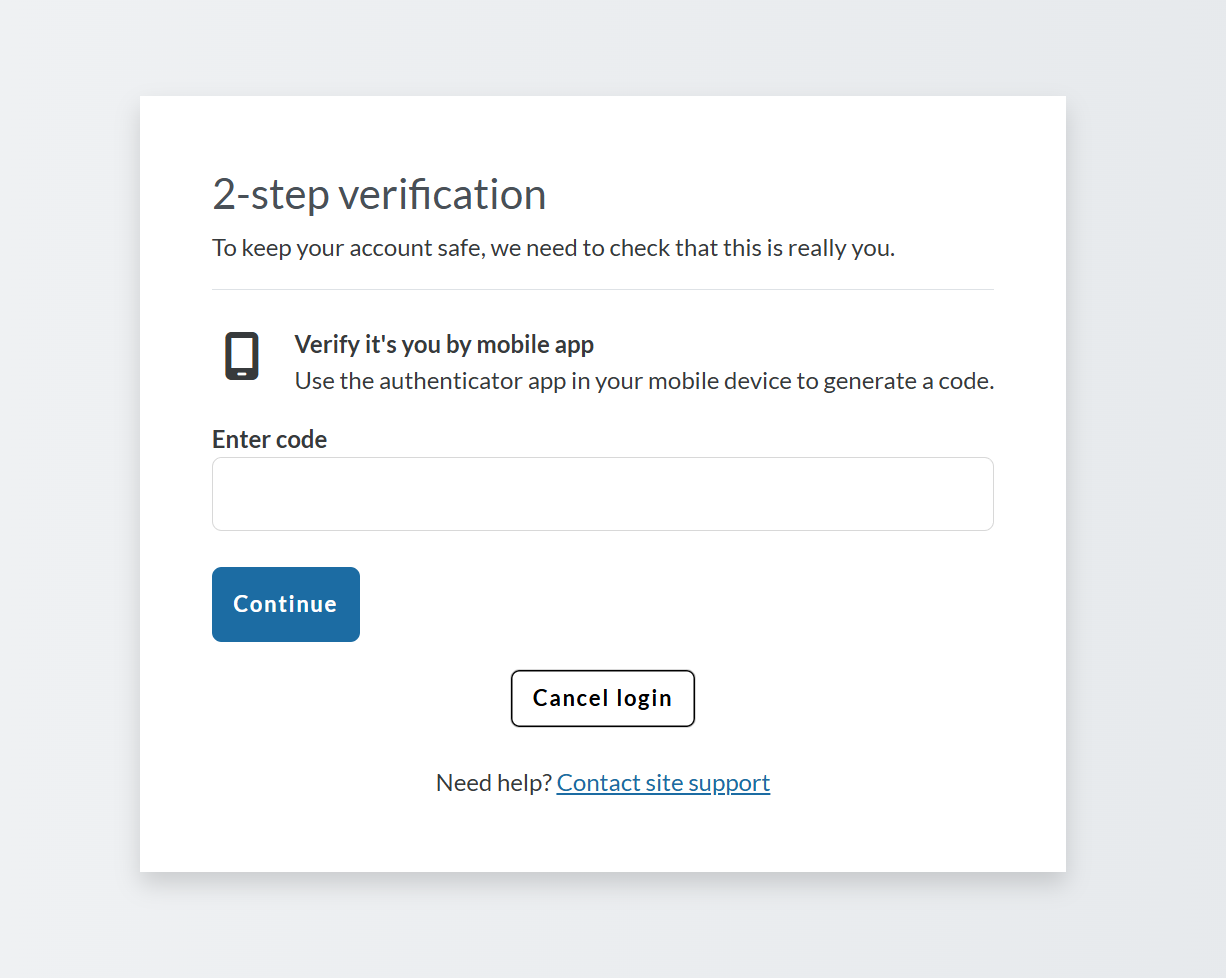

- Schritt 1: Benutzername + Passwort

- Schritt 2: Abfrage des 2FA-Codes

Wenn Moodle nach dem Passwort direkt den zweiten Schritt anzeigt, ist der Faktor aktiv und greift.

Häufige Stolperfallen aus der Praxis

Wenn der Zeitinterval abgelaufen ist (Codes werden abgelehnt)

TOTP ist zeitbasiert. Wenn der Timer ausläuft, passen die Codes nicht. Es startet ein neuer Zeitinterval mit einem neuen Code.

Admin sperrt sich selbst aus

Das passiert meist, wenn 2FA global erzwungen wird, bevor mindestens ein Admin sauber eingerichtet ist.

Empfehlung:

- Richten Sie 2FA zuerst für einen Admin ein.

- Legen Sie einen zweiten Admin an und aktivieren Sie 2FA dort ebenfalls.

- Aktivieren Sie erst danach strengere Regeln.

Wenn Sie ohnehin an Ihrer Moodle-Sicherheitsbasis arbeiten, passt dieser Beitrag als nächster Schritt: Moodle Sicherheit – Best Practise.

Secret Key falsch übertragen

Während dem manuellen Einfügen schleichen sich gern Leerzeichen oder Tippfehler ein.

- Wenn möglich QR-Code scannen.

- Beim manuellen Einfügen den Key exakt übernehmen.

Vaultwarden-Eintrag nicht eindeutig benannt

Bei mehreren Moodle-Systemen (Prod/Test/Schulung) entstehen schnell Verwechslungen.

- Benennen Sie Einträge also eindeutig, z. B. „Moodle PROD – Admin“.

- Folglich sollten Sie die URL der Instanz im Vaultwarden-Notizfeld hinterlegen.

Mini-Checkliste für Ihren Rollout

zusammenfassend haben wir also:

- 2FA-Faktor „Authenticator-App“ aktiviert

- Ein Admin erfolgreich gekoppelt und getestet

- Zweiter Admin gegebenenfalls gekoppelt

- Zeit/NTP geprüft (Server und Smartphone)

- Eindeutige Benennung in Vaultwarden

- Interner Notfallprozess definiert

Weitere praxisnahe Artikel rund um Administration und Sicherheit finden Sie im Blog. Wenn wir Sie bei Ihrer persönlichen Moodle On-Premise oder Cloud Lösung unterstützen dürfen, melden Sie sich gerne bei uns.

Falls Sie Vaultwarden als 2FA Authenticator einrichten möchten – wie in unserem How-To beschrieben – unterstützen wir Sie dabei gerne und kompetent.

Wenn Sie bei der 2FA-Einführung oder bei einem stabilen Notfallkonzept Unterstützung brauchen, erreichen Sie uns über unser Kontaktformular.