Im Alltag begegnen einem oft Domains, bei denen man sich fragt wer zum Teufel dahinter steckt.

Besonders bei fragwürdigen E-Mails kann es nützlich sein nachzusehen wer sich hinter einer Domain verbirgt. Das Tool „wtfis“ liefert diese Informationen und überprüft dabei ob die Domain bei verschiedenen Anti-Viren Anbietern bereits bekannt ist.

Der Name des Tools ist ein Wortspiel mit dem Namen des gängigen „whois“-Befehls.

Was kann wtfis?

Im Grunde macht „wtfis“ erstmal das Gleiche wie der „whois“ Befehl. Er liefert öffentliche Informationen über Domains, wie den Inhaber der Domain oder auch Kontaktdaten, zurück. Das Tool „wtfis“ nutzt zusätzlich noch frei verfügbare APIs von Virustotal und, optional, weiteren Quellen um mehr Details zu liefern.

Darunter eine Analyse, ob diese Domain als „malicious“, also bösartig gelistet ist. Achtung: Auch wenn die Analyse nicht explizit warnt, heißt das nicht das die Domain unbedenklich ist. Wahrscheinlich hat Virustotal in diesem Fall einfach keine Informationen dazu.

Außerdem werden auch DNS-Auflösungen angezeigt, also bekannte IP-Adressen zu der Domain. Hinzukommen noch Details über den Anbieter und dessen Standort.

Zu beachten ist dabei, dass das Tool mit den frei Verfügbaren API-Zugängen arbeitet. Daher benötigen Sie einen Account bei dem jeweiligen Portal und haben nur eine beschränkte Anzahl an API-Aufrufen zur Verfügung.

Bei Virustotal sind das 500 Aufrufe pro Tag und maximal 4 Aufrufe pro Minute. Mehr als genug also für die manuelle Nutzung.

Installation von wtfis

Es gibt mehrere Möglichkeiten „wtfis“ zu installieren, darunter auch anaconda und docker (dazu mehr auf der github-Seite https://github.com/pirxthepilot/wtfis). Ich habe das Tool auf einem Windows Subsystem for Linux (Ubuntu 20.04) installiert. Das funktioniert folgendermaßen:

Zunächst müssen Sie den packet installer for python, pip3, installieren. Dazu nutzen Sie folgenden Befehl:

sudo apt install python3-pip

Danach können Sie mit dem Befehl unten, das eigentliche Tool installieren.

pip install wtfis

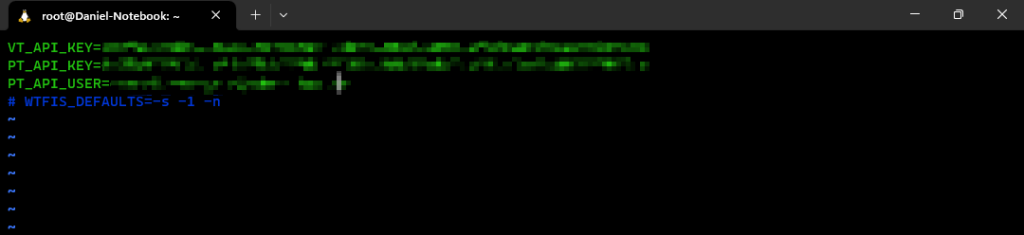

Anschließend muss man noch einige Umgebungsvariablen setzen.

Die Einfachste Methode dafür ist das Erstellen einer Datei mit dem Namen „.env.wtfis“ im Home-Verzeichnis.

Wichtig ist die Berechtigungen der Datei anzupassen, mit:

chmod 400

Die Datei sollte dann in etwa so aussehen:

Je nach dem welch APIs Sie nutzen kommen weitere Zeilen hinzu, ein Beispiel finden Sie unter https://github.com/pirxthepilot/wtfis/blob/main/.env.wtfis.example.

Nutzung von wtfis

Um das Tool nun zu nutzen, geben Sie nun wtfis <Domainname> ein.

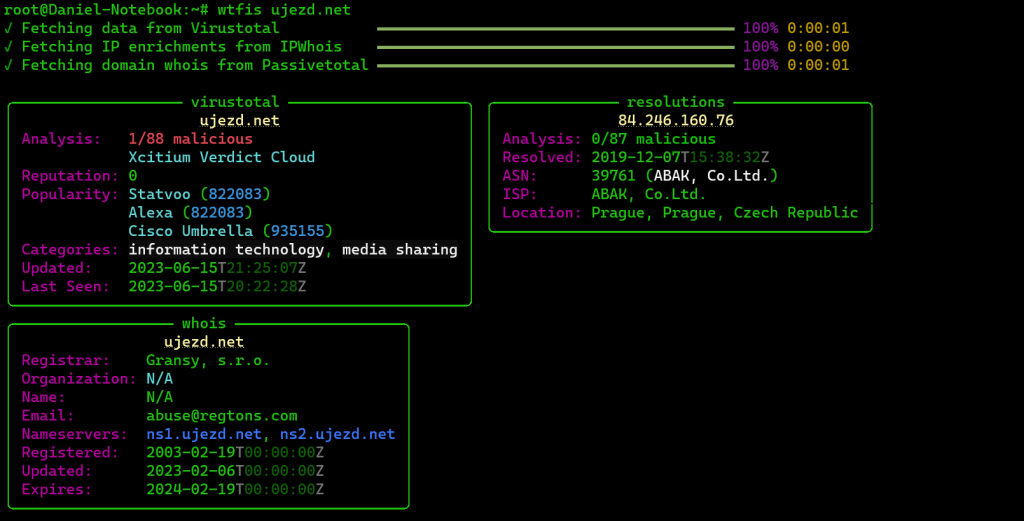

Zum Beispiel:wtfis ujezd.net

Die Ausgabe kann dann in etwa so aussehen:

Dazu kann man noch die Schalter „-n“ verwenden um die Ausgabe ohne Farben zu erhalten oder mit „-m <Nummer>“ mehr aufgelöste IPs anzeigen. Das Limit dafür ist 10, wenn man -1 angibt wird nichts angezeigt.

In diesem Beispiel sieht man, dass bei virustotal bereits eine Einstufung der Domain als nicht vertrauenswürdig gibt. Außerdem gehört dazu die IP eines Servers in Prag. Als whois-Daten bekommen wir den Registrar, Kontaktinformationen sowie die Nameserver.

Fazit

„wtfis“ ist ein praktisches kleines Tool zur Überprüfung von Domains. Allerdings eignet es sich mehr zum Bestätigen eines Verdachts, da oft keine Bewertung vorliegt. Trotzdem kann man aus den erhaltenen Daten schließen wie vertrauenswürdig eine E-Mail sein könnte.

Das Tool ist für den manuellen Gebrauch gedacht, eine Automatisierung ist nicht vorgesehen.

Generell ist die Nutzung sogenannter OSINT-Dienste (Open Source Intelligence), eine gute Möglichkeit sicherheitsrelevante Informationen zu erhalten.

Wichtig zu beachten ist, wie bereits erwähnt, dass keine Bewertung von virustotal nicht bedeutet, dass die Domain unbedenklich ist.

Weitere interessante Artikel finden Sie in unserem Blog.

Oder kontaktieren Sie uns wenn Sie Fragen haben oder Hilfe benötigen.