OPNsense ist eine leistungsstarke Open-Source-Firewall, die neben klassischen Firewall-Funktionen auch Intrusion Detection und Prevention (IDS/IPS) unterstützt. Dabei verwendet OPNsense Suricata als IDS- und IPS-Engine, ein äußerst leistungsfähiges und vielseitiges Werkzeug für Netzwerksicherheit. In diesem Artikel erklären wir, was Intrusion Detection ist, warum sie effektiv ist, wie man sie aktiviert und welche Punkte bei der Nutzung beachtet werden sollten.

Was ist Intrusion Detection?

Intrusion Detection ist eine Methode, um den Netzwerkverkehr auf verdächtige Aktivitäten zu überwachen. Das System erkennt Muster, die auf Angriffe wie Port-Scans, Brute-Force Attacks oder Exploits hinweisen.

- Ziel: Frühzeitige Erkennung und Verhinderung von Angriffen.

- Funktionsweise: IDS überwacht den Traffic auf den ausgewählten Interfaces und generiert Alerts bei verdächtigen Aktivitäten.

Warum ist Intrusion Detection effektiv auf der Firewall?

- Analyse des gesamten Traffics: Die IDS/IPS-Engine analysiert alle Pakete und erkennt dabei auch verdeckte Angriffe

- Kontextbewusste Analyse: Das System erkennt wiederholte Login-Versuche oder ungewöhnliche Protokollnutzung.

Ergebnis: So können Sie Bedrohungen frühzeitig erkennen und blockieren.

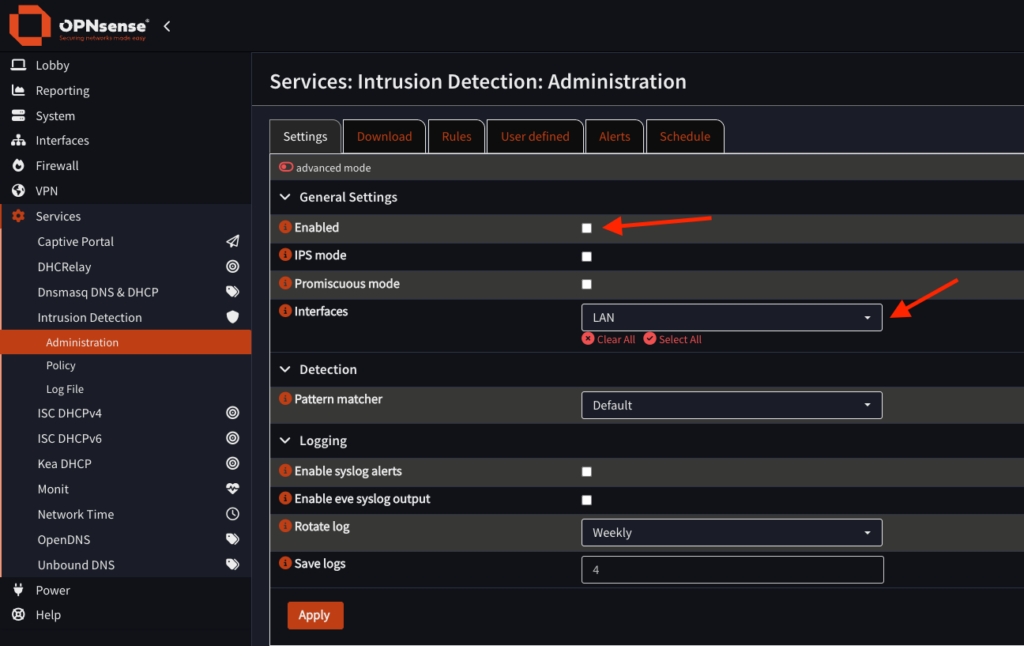

Aktivierung von Intrusion Detection in OPNsense

Gehen Sie zu Services → Intrusion Detection → Administration und dann Aktivieren Sie „Enabled“.

Sie können auch den IPS-Modus aktivieren, sollten jedoch beachten, dass er viele Systemressourcen beansprucht, insbesondere den Arbeitsspeicher (RAM).

Wählen Sie die Interfaces, die überwacht werden sollen (z.B LAN).

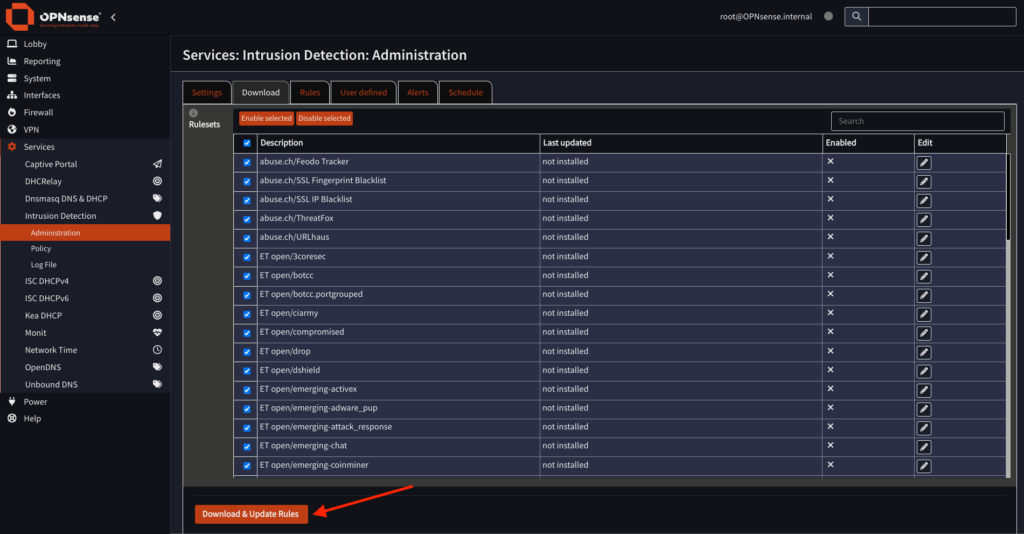

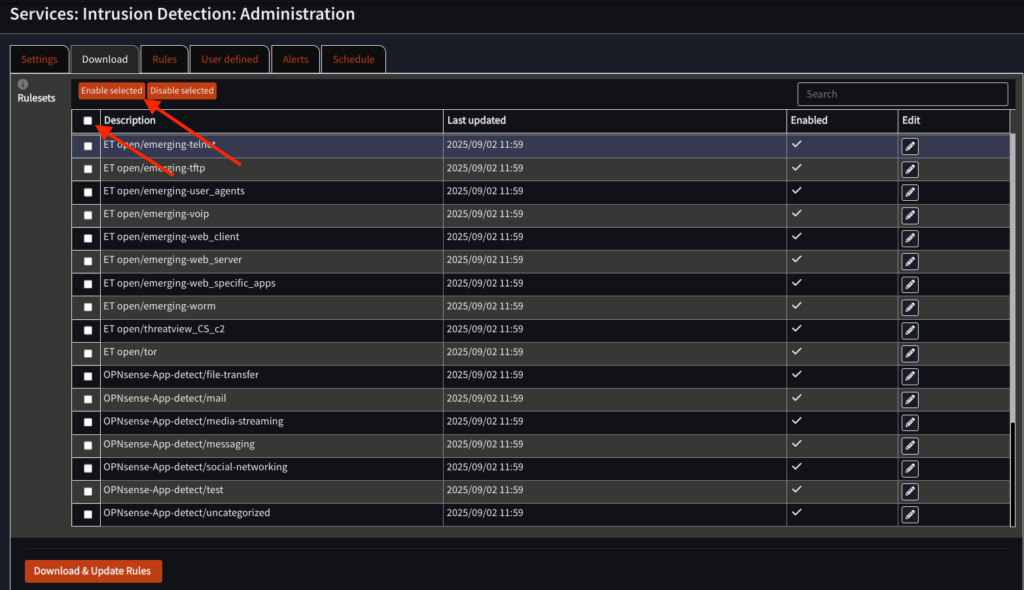

Signaturen aktualisieren

Gehen Sie zu Services → Intrusion Detection → Administration → Download.

Klicken Sie auf Download & Update Rules.

Nach dem Update wählen Sie alle Regeln aus und aktivieren sie mit einem Klick auf „Enable Selected“.

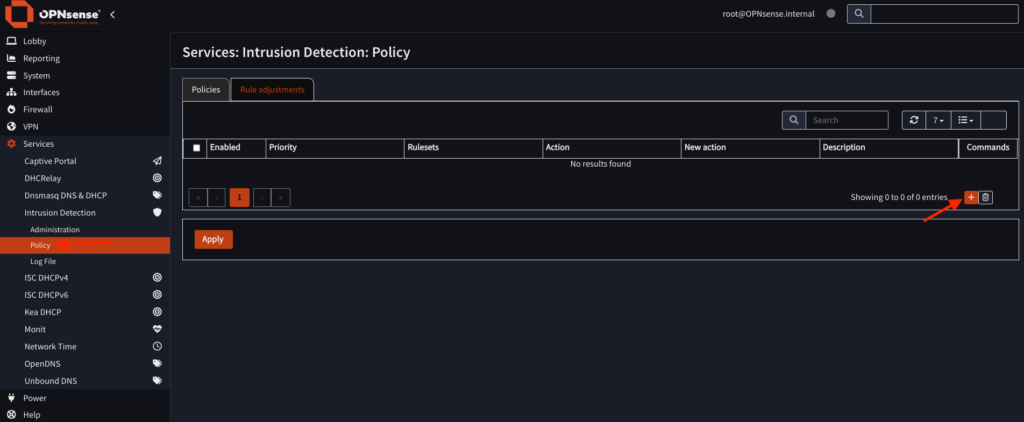

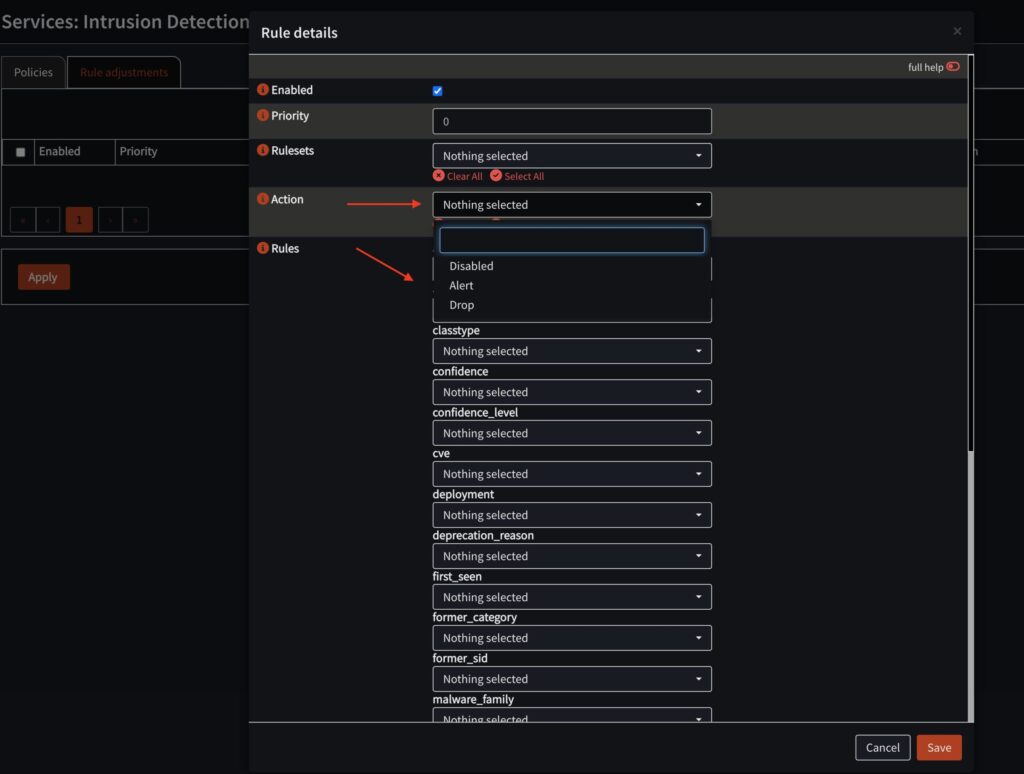

Regelmodus auswählen:

Unter Policy → können Sie den gewünschten Modus einstellen.

Zum Beispiel stehen die Modi Alert und Drop zur Verfügung. Alert erzeugt Warnmeldungen, sobald das System eine Regel auslöst, während Drop verdächtige Aktivitäten blockiert, sobald das System erkennt, dass die Regelbedingung erfüllt ist.

Auf Save und Apply Changes klicken.

Testen der Intrusion Detection

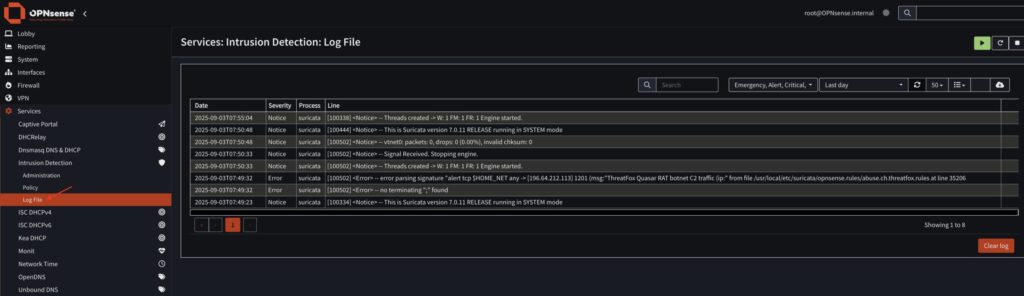

Um die Änderungen zu überprüfen, öffnen Sie Services → Intrusion Detection und wechseln anschließend zu Log File, um direkt zu sehen, welche Ereignisse die IDS bereits protokolliert hat.

Fazit

OPNsense mit Suricata als IDS/IPS bietet effektiven Schutz vor Bedrohungen. Durch richtige Konfiguration und regelmäßige Log-Überprüfung lassen sich Sicherheitsrisiken frühzeitig erkennen und verhindern.

Benötigen Sie Unterstützung bei Ihrer OPNsense?

Gerne Unterstützen wir Sie bei der Konzeption, Installation, Betreuung, Sicherung und Wartung Ihrer OPNsense. Kontaktieren Sie uns heute noch für ein unverbindliches Gespräch.

Lust auf mehr?

Auf unserem Blog finden Sie weitere Tutorials und nützliche Beiträge zu allerlei Themen Rund um Linux, Firewalls, Hosting, Backups, Nextcloud und mehr.