die NIS2-Richtlinie und die KRITIS-Verordnung stellen Unternehmen vor neue Herausforderungen in der Cybersicherheit. Viele Betreiber kritischer Infrastrukturen müssen ihre Authentifizierungsmethoden auf Multi-Faktor-Authentifizierung (MFA) umstellen, um Compliance zu gewährleisten. Authentik als Open-Source-IAM-Lösung bietet hier eine flexible und kosteneffiziente Möglichkeit, Ihre Web-basierten Anwendungen abzusichern.

Was ist NIS2 und welche Rolle spielt KRITIS?

Die EU-Richtlinie NIS2 (Network and Information Systems Directive 2) zielt darauf ab, die Resilienz netz- und informationsbasierter Systeme in der EU zu stärken. In Deutschland wird sie durch das NIS2-Umsetzungsgesetz ab Anfang 2026 verbindlich, mit erweitertem Geltungsbereich auf wesentliche und wichtige Einrichtungen.

KRITIS umfasst kritische Infrastrukturen in Sektoren wie Energie, Wasser, Gesundheit, Transport und digitaler Infrastruktur. Betroffen sind Unternehmen, die Schwellenwerte überschreiten – schätzungsweise 30.000 bis 40.000 in Deutschland. NIS2 erweitert KRITIS um mehr Organisationen und fordert risikobasierte Sicherheitsmaßnahmen, inklusive Meldepflichten bei Vorfällen.

Wesentliche Anforderungen: Regelmäßige Risikoanalysen, Incident-Response-Pläne und verschärfte Zugriffskontrollen. Bei Nichteinhaltung drohen Bußgelder bis zu 10 Millionen Euro oder 2 Prozent des globalen Umsatzes.

Warum 2FA für NIS2- und KRITIS-Compliance essenziell ist

NIS2 fordert explizit Multi-Faktor-Authentifizierung (MFA/2FA) „sofern angemessen“, um schwache Passwörter und Phishing-Angriffe zu kontern (Artikel 21 Abs. 2). Dies gilt besonders für sensible Anwendungen in KRITIS-Umfeldern, wo Ausfälle gesellschaftliche Risiken bergen.

MFA kombiniert „etwas, das Sie wissen“ (Passwort) mit „etwas, das Sie haben“ (z. B. App oder Token). Dadurch sinkt das Risiko unbefugter Zugriffe dramatisch. In KRITIS-Kontexten ist dies kein Nice-to-have, sondern Pflicht, um den hohen Schutzbedarf zu erfüllen.

Praktische Vorteile:

- Reduzierung von Brute-Force-Attacken um über 99 Prozent.

- Einhaltung von BSI-Standards und EU-Harmonisierung.

- Skalierbarkeit für Cloud- und On-Prem-Anwendungen.

Authentik: Die ideale Open-Source-Lösung für NIS2 und KRITIS

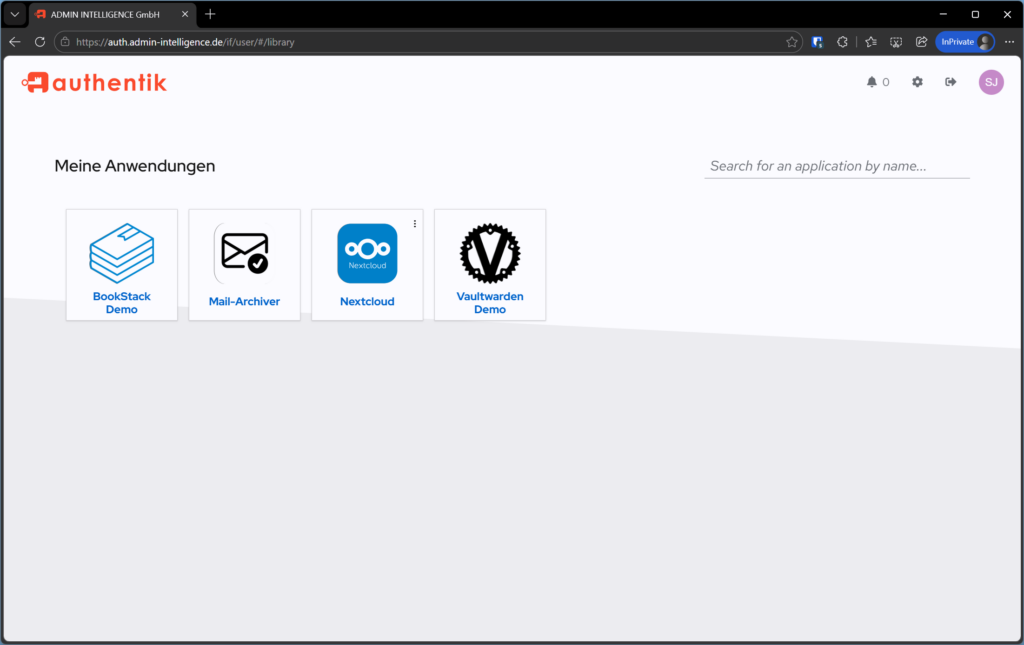

Authentik ist ein moderner und flexibler Identity and Access Management (IAM)-Provider, der OpenID Connect, SAML, LDAP und MFA nahtlos unterstützt. Als Open-Source-Tool vermeidet es Vendor-Lock-in und gewährleistet Transparenz durch auditierbaren Code – perfekt für Compliance-Anforderungen wie NIS2.

Vorteile von Authentik:

- Unterstützung für TOTP, WebAuthn (Passkeys), Hardwaretokens wie z.B. Yubikey und Push-Notifications.

- Zentrale Benutzerverwaltung mit Rollenbasierter Zugriffskontrolle (RBAC).

- Audit-Logs für Nachweisbarkeit von Zugriffen.

- Integration in Docker, Kubernetes oder VM-Umgebungen.

Im Vergleich zu proprietären Lösungen wie Azure Entra ID ist Authentik kostengünstig und anpassbar, ideal für KRITIS-Betreiber mit Budgetrestriktionen.

Anwendungsfälle: Authentik mit 2FA für NIS2 und KRITIS

1. Schutz von Admin-Oberflächen in KRITIS-Bereichen

Bei Energieversorgern oder Wasserwerken können Sie mit Authentik die Admin-Panels von Überwachungstools effektiv schützen. Richten Sie einen OIDC-Provider ein und machen Sie TOTP-2FA für jeden Login zur Pflicht. Dadurch erfüllen Sie die NIS2-Anforderungen an MFA für privilegierte Konten und minimieren das Risiko von Phishing-Angriffen in sensiblen Umgebungen.

Mit den Rollenfunktionen (RBAC) in Authentik gewähren Sie Zugriff nur nach erfolgreicher 2FA, ergänzt durch detaillierte Audit-Protokolle für die Meldung von Vorfällen.

2. Sichern von Cloud-Tools

Im Gesundheitssektor sichern Sie beispielweise Nextcloud-Instanzen mit Authentik über OIDC ab. Ersetzen Sie lokale Logins durch zentrale MFA-Methoden wie App-Token oder Push-Benachrichtigungen, um sensible Patientendaten zu schützen. Dies entspricht den NIS2-Pflichten zu sicherer und kontinuierlicher Authentifizierung bei Fernzugriffen.

Für Vaultwarden als Passwort-Manager fungiert Authentik als Proxy und fordert vor dem Zugriff einen SMS- oder E-Mail-OTP-Code. Diese Lösung eignet sich hervorragend für dezentrale Teams im Verkehrswesen, die eine zentrale Passwortverwaltung benötigen.

3. Zero-Trust für gemischte Systeme

In Telekom-KRITIS-Umgebungen nutzen Sie Authentik als zentrales Gateway für Legacy-Anwendungen. Definieren Sie Policies, die Gerätestatus wie Verschlüsselung prüfen und MFA bei ungewöhnlichen Standorten verlangen. So kommen Sie den NIS2-Risikomanagement-Anforderungen und BSI-Standards für KRITIS nach.

Ein praktisches Beispiel sind Multi-Cloud-Setups mit Failover-Mechanismen: Authentik läuft stateless in Kubernetes, synchronisiert Identitäten dynamisch und blockiert ungesicherte Zugriffe für proaktive Compliance.

Fazit: Handeln Sie jetzt für NIS2-Compliance

Mit Authentik und MFA erfüllen Sie NIS2- und KRITIS-Pflichten effizient und zukunftssicher. Die Umsetzung zur Erreichung der Pflichten dauert üblicherweise mehrere Monate – starten Sie deshalb noch heute mit Authentik.

Falls Sie professionelle Unterstützung bei der Authentik-Einrichtung für Ihre KRITIS-Infrastruktur benötigen, besuchen Sie unsere Authentik-Services-Seite oder kontaktieren Sie uns gerne für eine individuelle Beratung über https://www.admin-intelligence.de/kontakt.

Die offizielle Authentik-Dokumentation finden Sie unter https://goauthentik.io/docs.

Weiterführende Informationen zu KRITIS stellt das BSI auf seiner Website bereit: https://www.bsi.bund.de/DE/Themen/Regulierte-Wirtschaft/Kritische-Infrastrukturen/kritis_node.html.

Den vollständigen Text der NIS2-Richtlinie finden Sie im EUR-Lex-Portal unter https://eur-lex.europa.eu/legal-content/DE/TXT/?uri=CELEX:32022L2555.

schnelle Problemlösung durch langjährige Erfahrung