Es gibt zwei Arten von Firewalls, die für unterschiedliche Einsatzzwecke gedacht sind.

Zum einen die sogenannten Perimeter-Firewalls, die das komplette interne Netzwerk gegen ein unsicheres Netzwerk wie z.B. das Internet absichern.

Zum anderen gibt es die Personal Firewalls. Diese sind auf dem zu schützenden Gerät direkt installiert und schützen dieses vor jeglichem Netzwerk-Traffic, der in das Gerät rein oder raus möchte.

Perimeter-Firewalls

Diese Firewalls gibt es von diversen Herstellern. Die meisten Firewall-Lösungen sind kostenpflichtig, z.B. von Cisco, Sophos, FortiNet, PaloAlto, Checkpoint, etc. Andere Firewalls basieren auf OpenSource und können kostenfrei genutzt werden.

Diese OpenSource-Firewalls sind inzwischen so ausgereift, dass Sie unter anderem auch in professionellen Bereichen Einsatz finden.

Der bekannteste Vertreter der OpenSource-Firewalls ist pfSense. Diese ist in der Community-Lösung kostenlos und kann sogar problemlos virtuell betrieben werden, um z.B. zwei Netzwerke in einer virtualisierten Umgebung zu trennen.

Diese Art von Firewalls kann man auch als Haupttor der Firma bezeichnen, jeder Traffic ins Internet muss über die Perimeter-Firewall laufen, egal ob ausgehend oder eingehend.

Das bedeutet auch, dass eine solche Firewall besondere Aufsicht benötigt, da durch deren besonderen Status auch alle Angriffsversuche auf der Firewall aufschlagen. Deshalb müssen solche Angriffe von der Firewall geblockt werden oder bei intelligenten Modellen zuerst erkannt und dann abgewiesen werden.

Firewalls mit dieser Intelligenz besitzen dann oft ein IDS / IPS System (Intrusion-Detection-System / Intrusion-Prevention-System). Das bedeutet, dass Angriffsmuster erkannt, analysiert und ggfs. dynamisch blockiert werden. So haben es Angreifer deutlicher schwerer, in das Firmennetzwerk einzudringen.

Weiterhin sind diese Firewalls auch für das NAT der IP-Adressen im internen Netzwerk zuständig. NAT bedeutet Network-Address-Translation und bezeichnet die Übersetzung einer IP-Adresse in eine andere IP-Adresse. Diese Funktion beherrscht jede Firewall, da sonst kein Zugriff z.B. von Ihrem Rechner ins Internet möglich wäre.

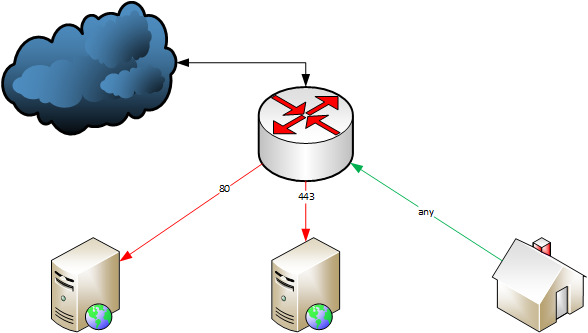

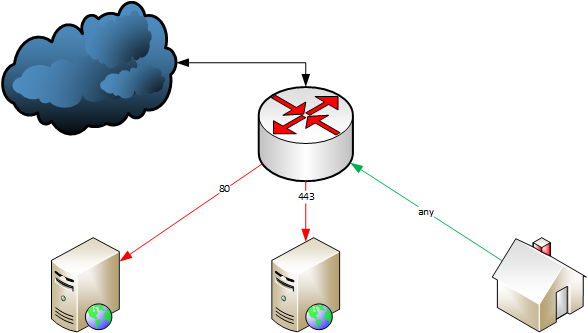

Schaubild

Hier wird in grün jeglicher Traffic in Richtung des Internets zugelassen. Dabei wird die interne IP-Adresse auf der Firewall in die öffentliche IP-Adresse des Internetanbieters übersetzt. Nur dadurch ist es für einen Rechner im internen Netzwerk möglich, mit Webseiten und anderen Servern im Internet zu kommunizieren.

In rot wird hier der eingehende Traffic aus dem Internet in das interne Netzwerk dargestellt. Dieser Weg ist der kritische Weg, da es sich um potentielle Einfallstore handelt. An dieser Stelle muss die Firewall ihre Arbeit tun und ungewollte Besuche aussperren, so dass diese erst gar nicht auf die internen Server zugreifen können.

Personal Firewalls

Personal Firewalls sind heutzutage auf meisten Systemen bereits vorinstalliert. Unter Windows ist es die „Windows-Firewall“, unter Linux in den meisten Fällen „iptables“.

Mit dieser Art von Firewalls lässt sich wie oben beschrieben der Netzwerk-Traffic auf das eigene Gerät genau regeln. So ist es z.B. möglich, auch wenn eine Perimeter-Firewall die Pakete durchlässt, diese auf der Personal Firewall zu blockieren bzw. zu verwerfen.

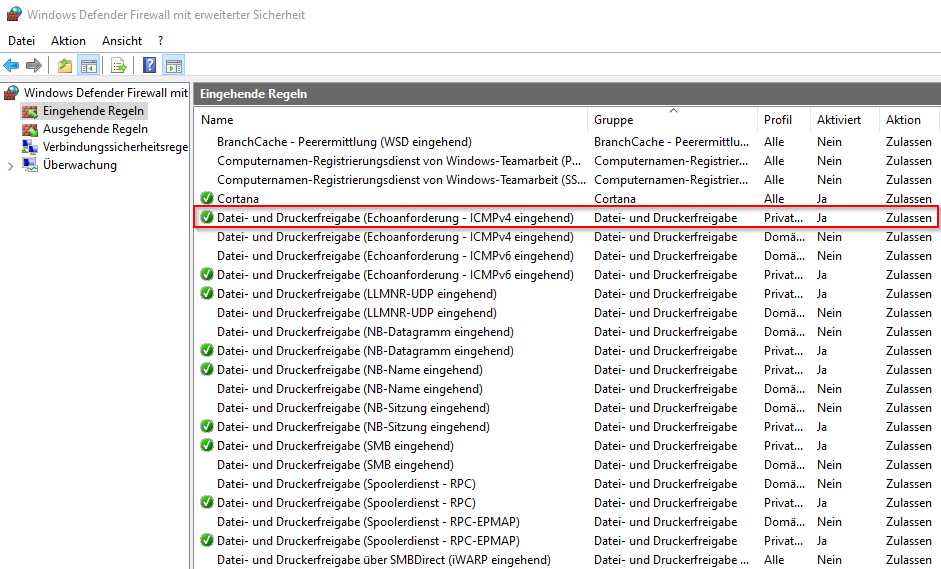

Nehmen wir als Beispiel die Windows-Firewall.

Diese sorgt dafür, dass bestimmter Netzwerk-Traffic nicht angenommen wird. Ein Beispiel dazu ist der einfache Ping. Dieser ist standardmäßig bei jedem Windows-Server blockiert, so dass es nach einer Grundinstallation nicht möglich ist, den Server mit einem ping zu erreichen. Die Pakete werden an der Windows Firewall verworfen.

Damit nun aber ein Ping möglich wird, muss diese Regel auf der in der Firewall erst aktiviert werden.

Der hier eingerahmte Eintrag muss aktiviert und zugelassen sein, damit ein Ping auf den gewünschten Rechner möglich wird.

Mit diesem Beispiel ist auch schon die Funktionalität einer Firewall genau erklärt: Auf dem Rechner selbst werden Netzwerkpakete zugelassen oder verworfen.

So kann man sich auch vor anderen Geräten im selben Netzwerk abschotten.

Früher gab es auch viele Dritthersteller für Personal Firewalls, diese sind aber inzwischen immer mehr vom Markt verschwunden, da die in den Systemen eingebauten Lösungen immer besser wurden und den Mehrwert einer Drittlösung immer weiter geschmälert haben.

Wenn Sie Unterstützung benötigen, so schauen Sie doch mal auf unserer Firewall Webseite vorbei und nehmen Kontakt mit uns auf. Wir helfen Ihnen gerne weiter! Sie können auch andere Artikel zum Thema Firewall anschauen.

schnelle Problemlösung durch langjährige Erfahrung